| js逆向7 | 您所在的位置:網(wǎng)站首頁 › 屬狗女和猴男相配嗎好嗎 › js逆向7 |

js逆向7

|

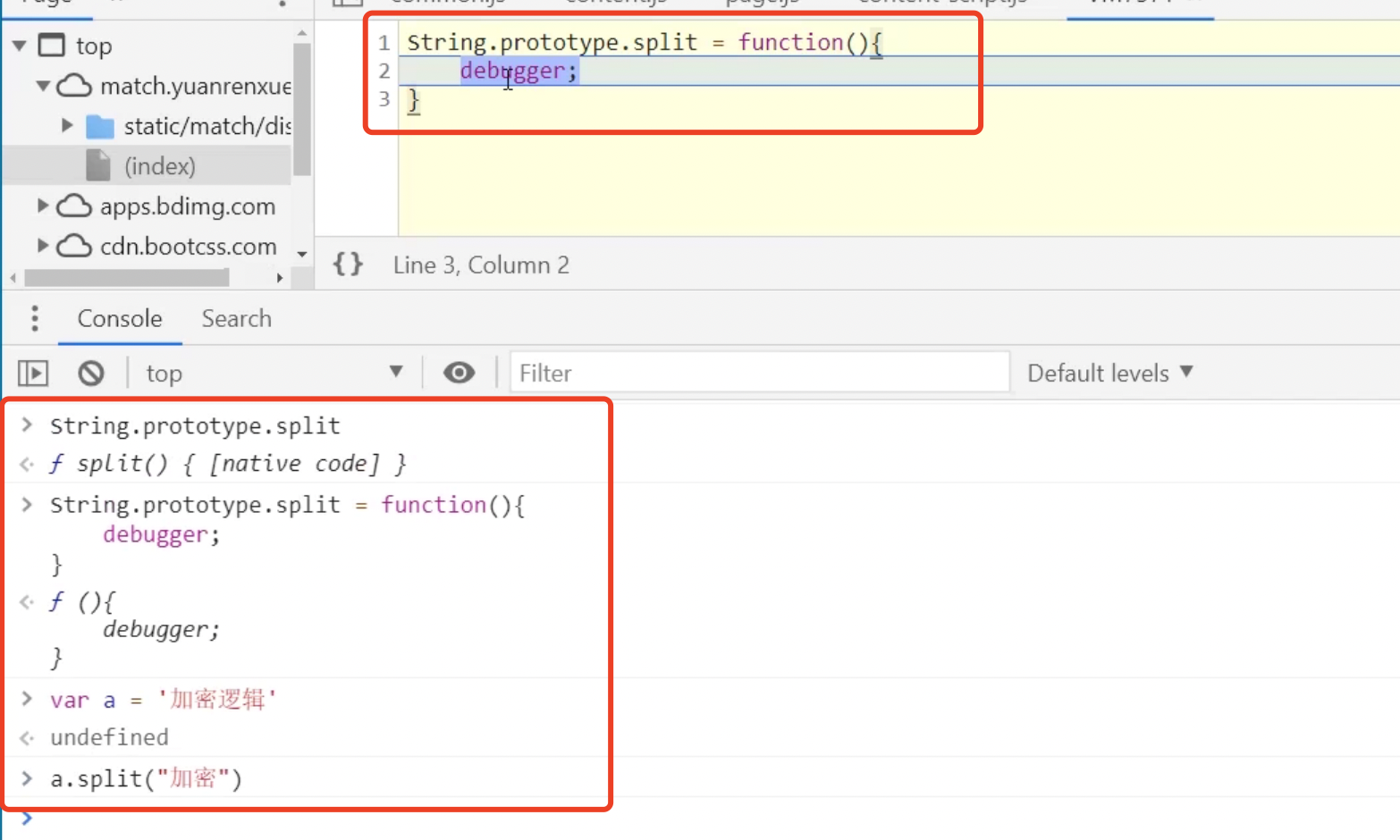

### 補(bǔ)充: 原型鏈的hook, 比如要hook,字符串的split方法,

? 但是這樣破壞了這個(gè)函數(shù)本身的邏輯,不好,

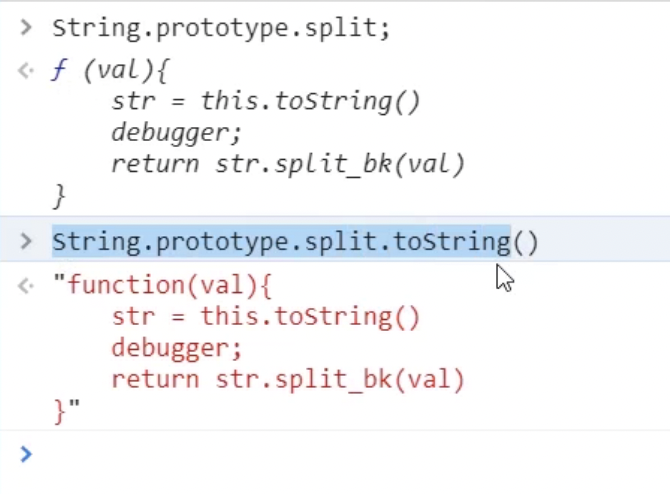

? 這樣好,即重寫了,而且,還沒有破壞函數(shù)本身, 用這個(gè)方法,可以hook,更底層的內(nèi)容,原生的一些方法邏輯, ### 但是通過toString會(huì)被檢測到,這個(gè)方法被改寫了,

? 所以有時(shí)候還需要改寫一下toString, ### ? ####

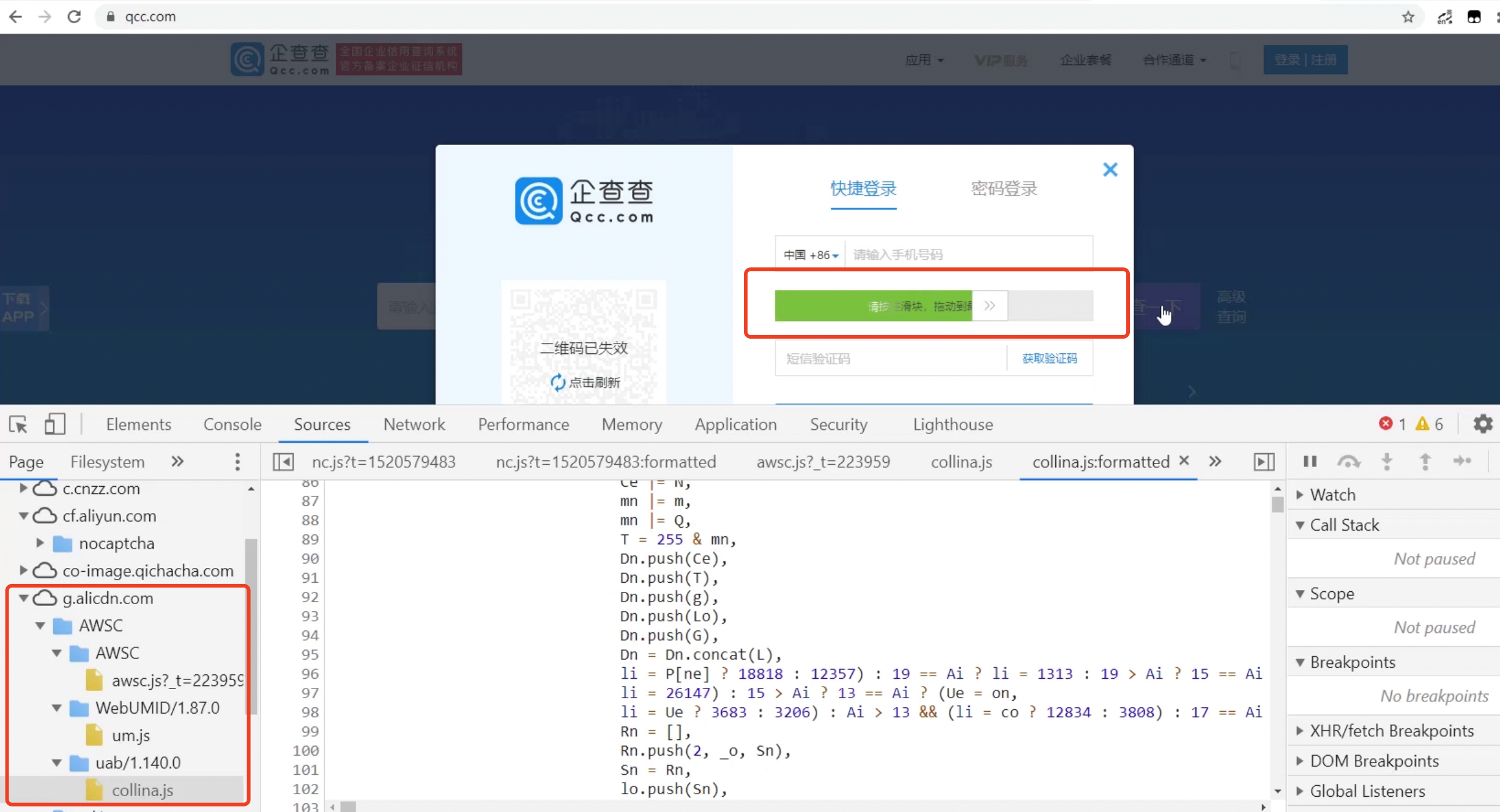

? #### 阿里滑塊,左右滑動(dòng)的驗(yàn)證碼, 滑塊差不多都長一樣的,怎么判斷是阿里滑塊呢?

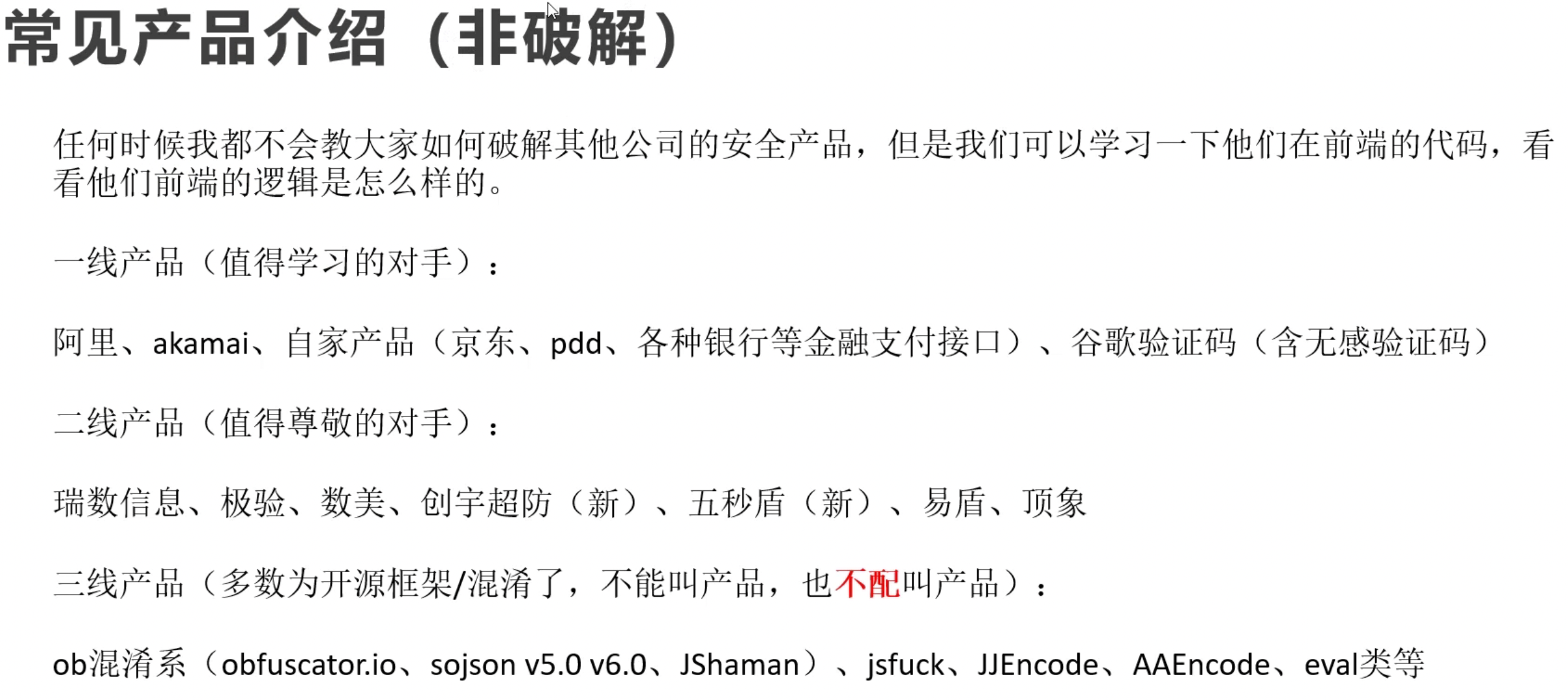

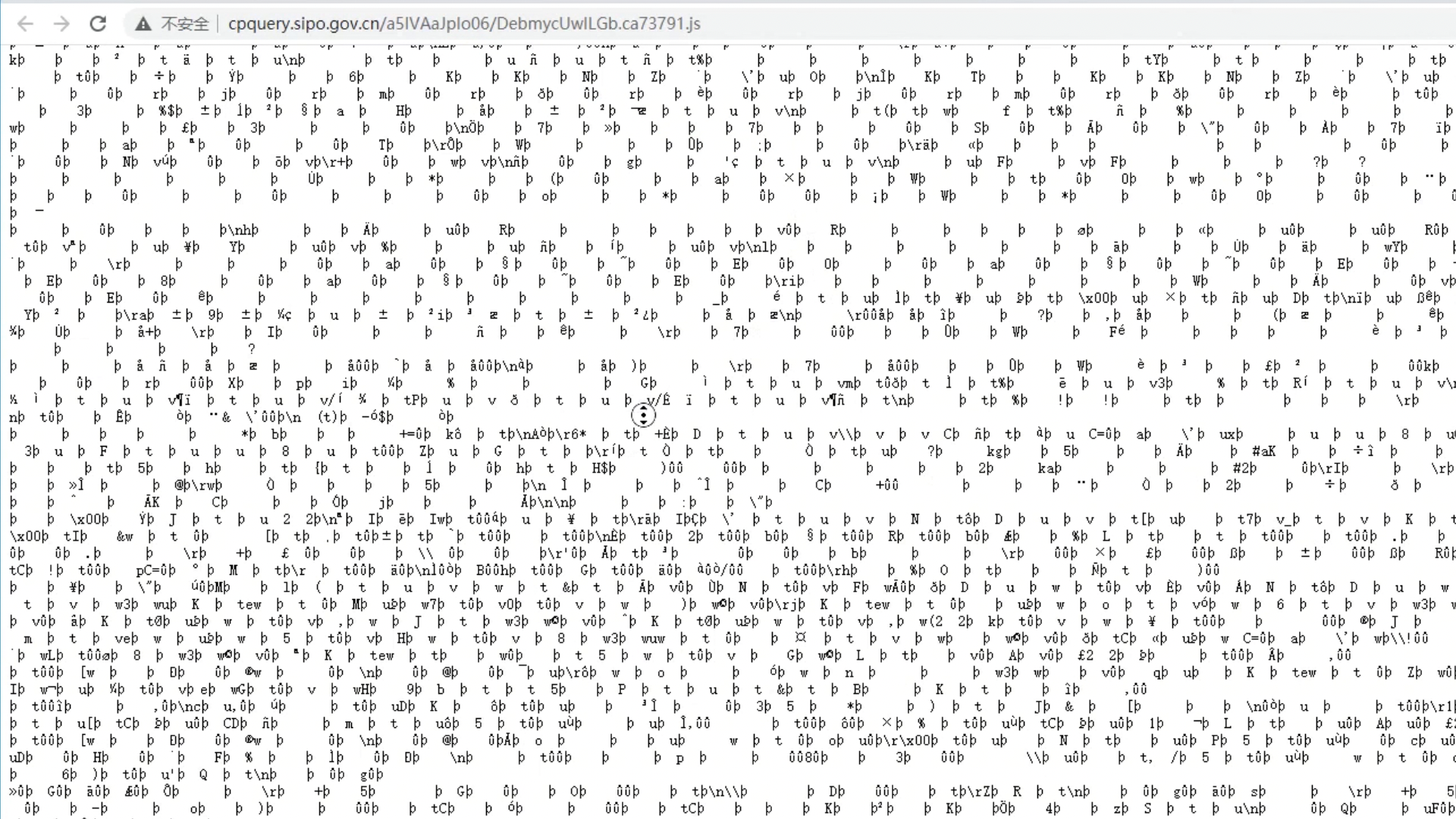

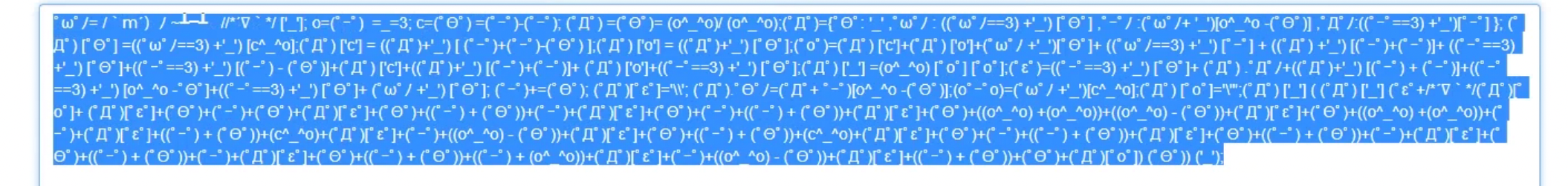

? 阿里滑塊,使用了大量的控制流平坦化和三元表達(dá)式的內(nèi)容, 企查查就是用的阿里滑塊,可以看資源里面有一個(gè)alicdn #### 阿卡邁, 國內(nèi)的用的很少, ### 拼多多, 現(xiàn)在不是單獨(dú)的js混淆加密了,而是風(fēng)控,對(duì)ip代理的質(zhì)量很高,對(duì)ip訪問邏輯要求很高, #### 谷歌驗(yàn)證碼,就是出現(xiàn)一個(gè)九宮格,讓你選,就是人都能選錯(cuò)的那種, 這種都是很有商業(yè)價(jià)值的,如果你能有很穩(wěn)定的并發(fā)采集方案的話,基本是每一個(gè)方案都是可以賣到上萬的,5位數(shù)以上, 二線產(chǎn)品的商業(yè)價(jià)值就低了,5位數(shù)以下, ### 瑞數(shù),如果js打開之后是亂碼,就是瑞數(shù),瑞數(shù)加密,你搞出來之后,可以拿出來裝逼, 瑞數(shù)是很有名的,剛?cè)胄械呐老x工程師,都會(huì)和他對(duì)抗一段時(shí)間,以展現(xiàn)自己的牛逼, 他們公司的產(chǎn)品有什么特點(diǎn)呢?

? 特點(diǎn)就是一堆亂碼一樣的,

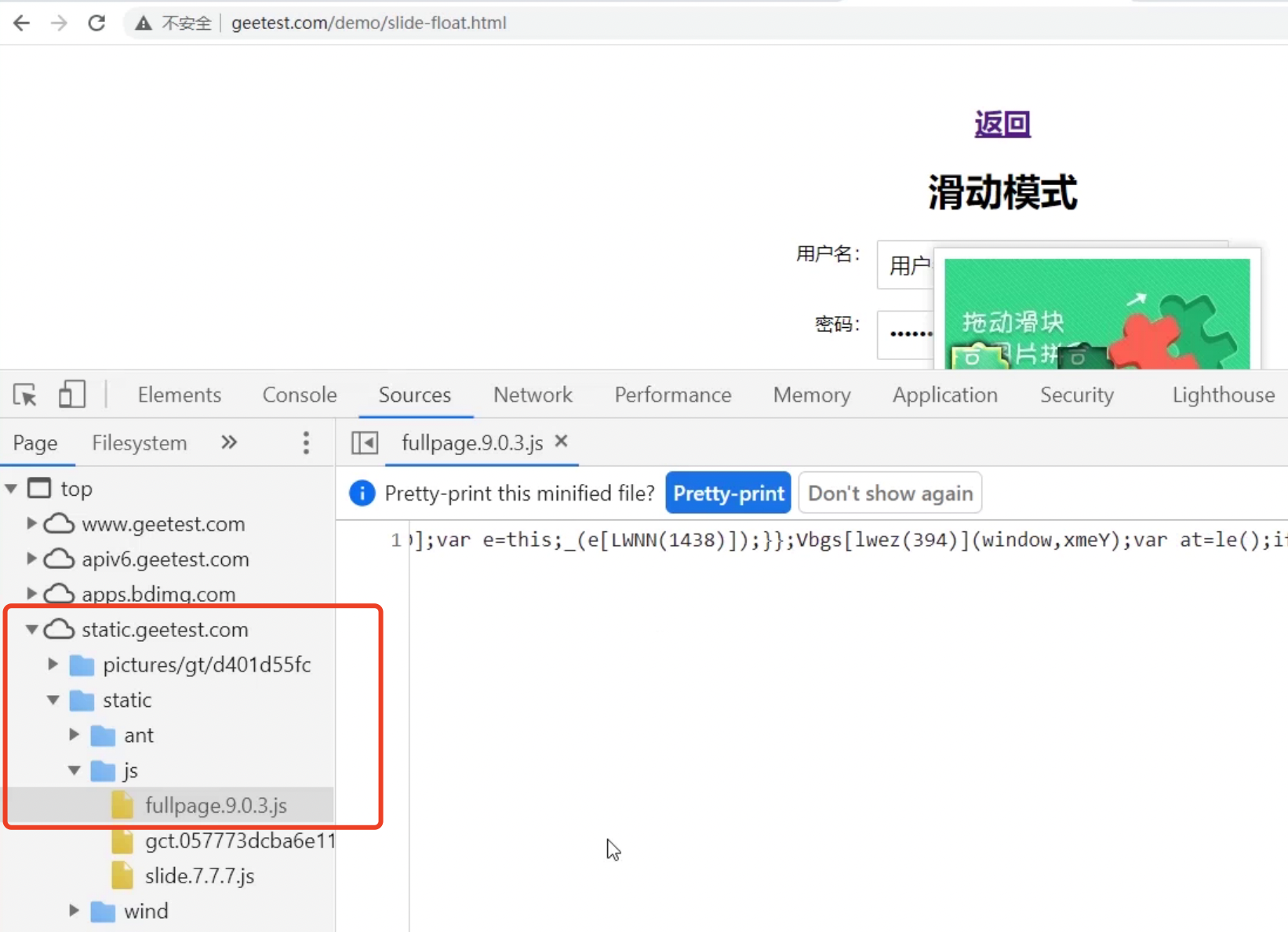

專利網(wǎng),就是用的瑞數(shù),可以從cookie里面看到,value里面是4,就是4代, 不是太難搞,慢的一周也能搞出來,快的一兩天也可以, ### 極驗(yàn),滑動(dòng)拼圖就是極驗(yàn),geektest

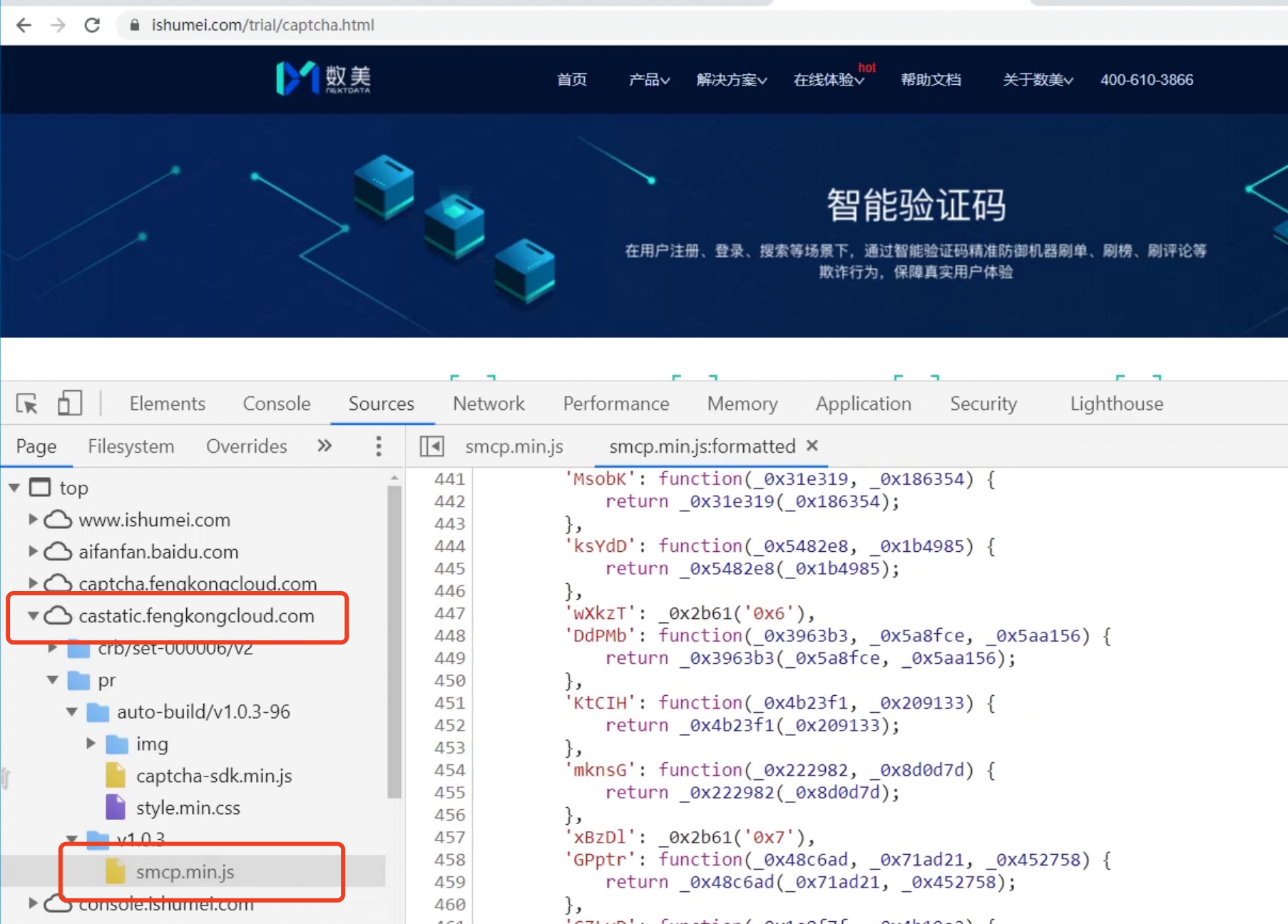

? ?#### 數(shù)美,智能驗(yàn)證碼,

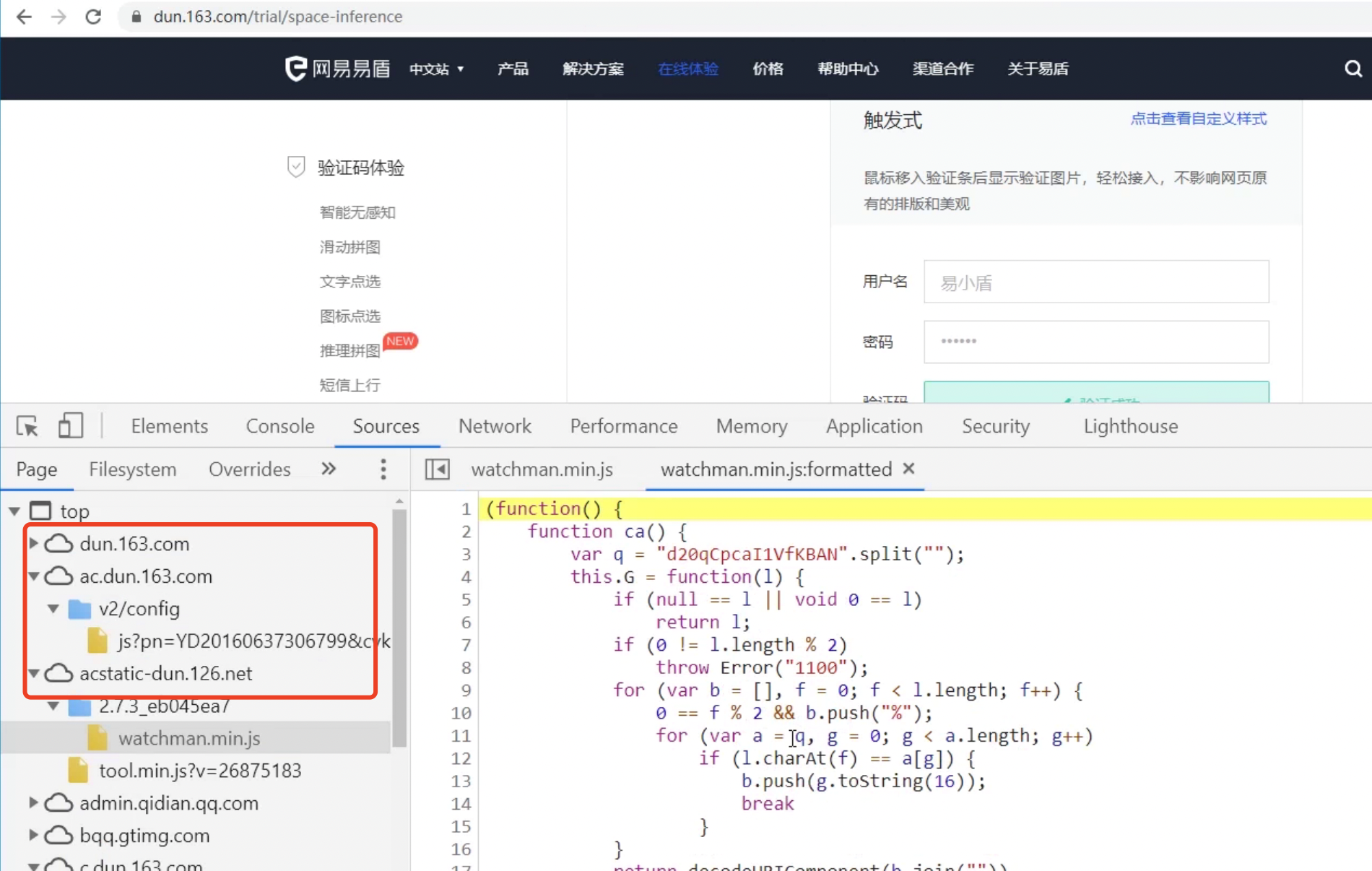

? #### 創(chuàng)宇超防 https://www.mps.gov.cn/ 公安部就是使用的創(chuàng)宇超防的 ### 網(wǎng)易易盾

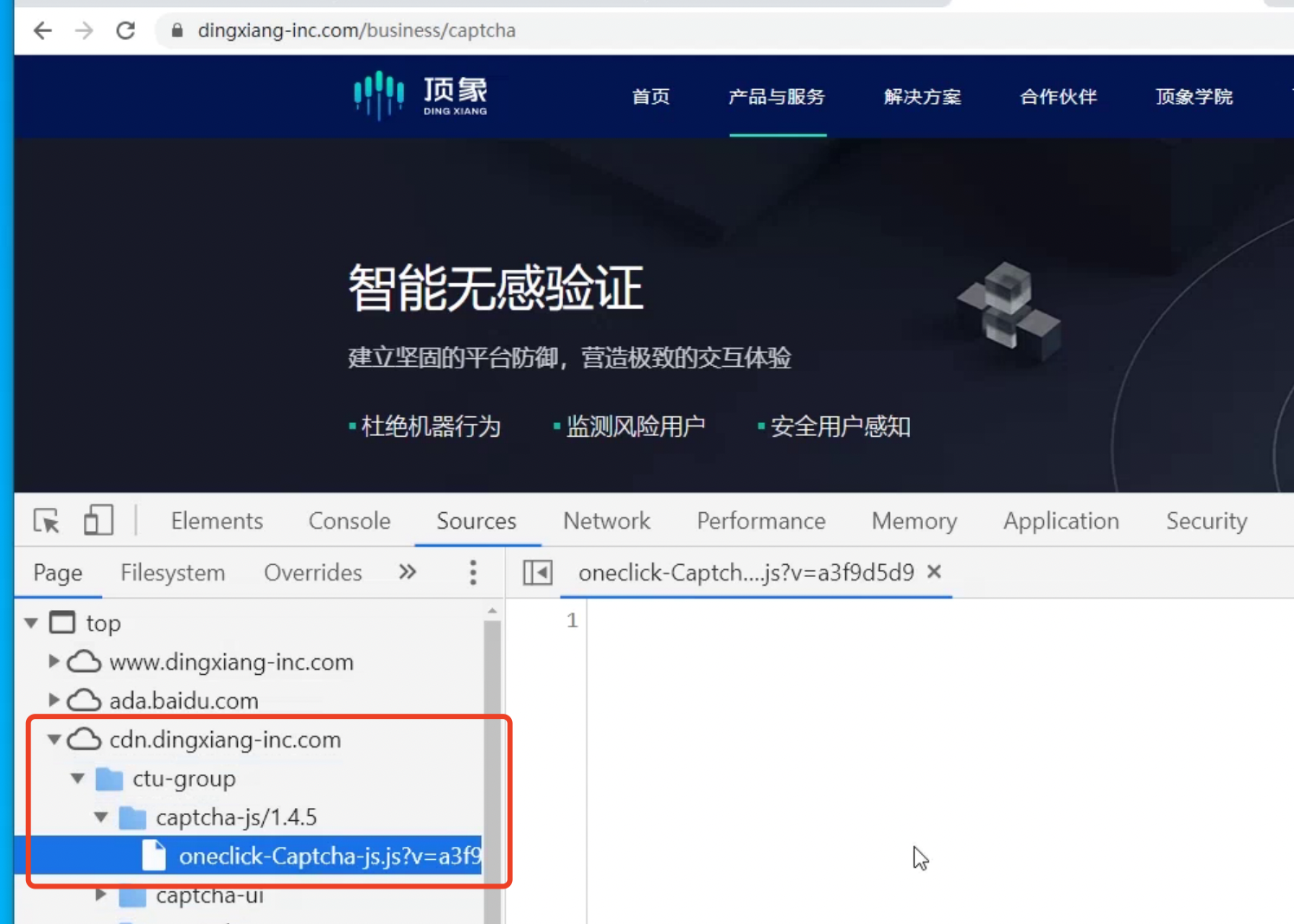

? ### 頂象

? 這個(gè)就是一天一變, #### 三線產(chǎn)品 ob混淆,這個(gè)是開源的, ### jsshaman ? ## jsfuck, http://www.jsfuck.com/

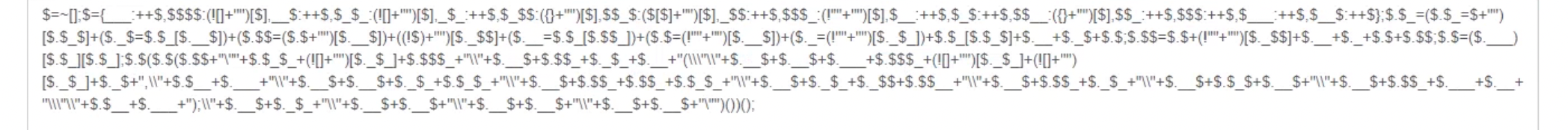

? ### jjencode,特點(diǎn)就是一堆$符號(hào),

? #### aaencode,就是常說的表情包加密,

? ?### eval 這個(gè)很簡單就是把這個(gè)換成console.log()## ####

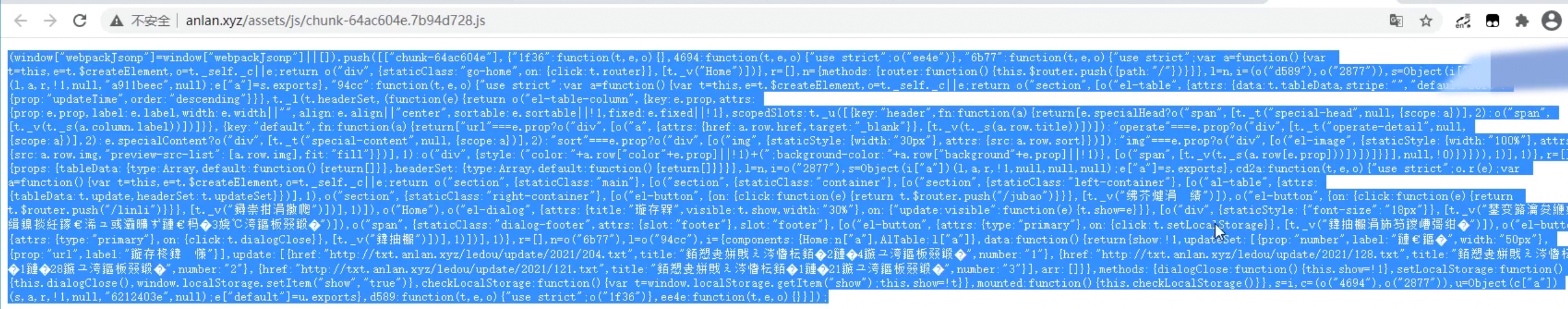

這種不是加密,就是單純的框架打包出來之后就長這個(gè)樣子,不是混淆,和加密, ### ? ###

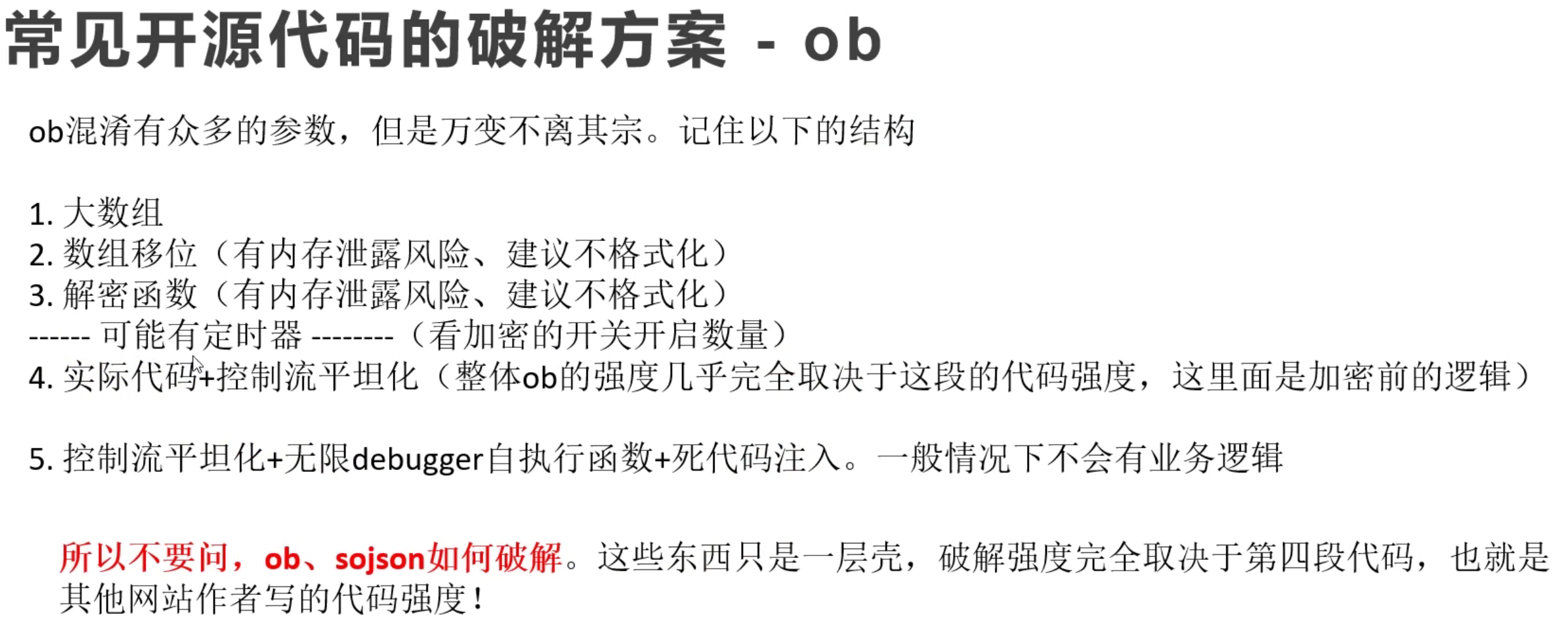

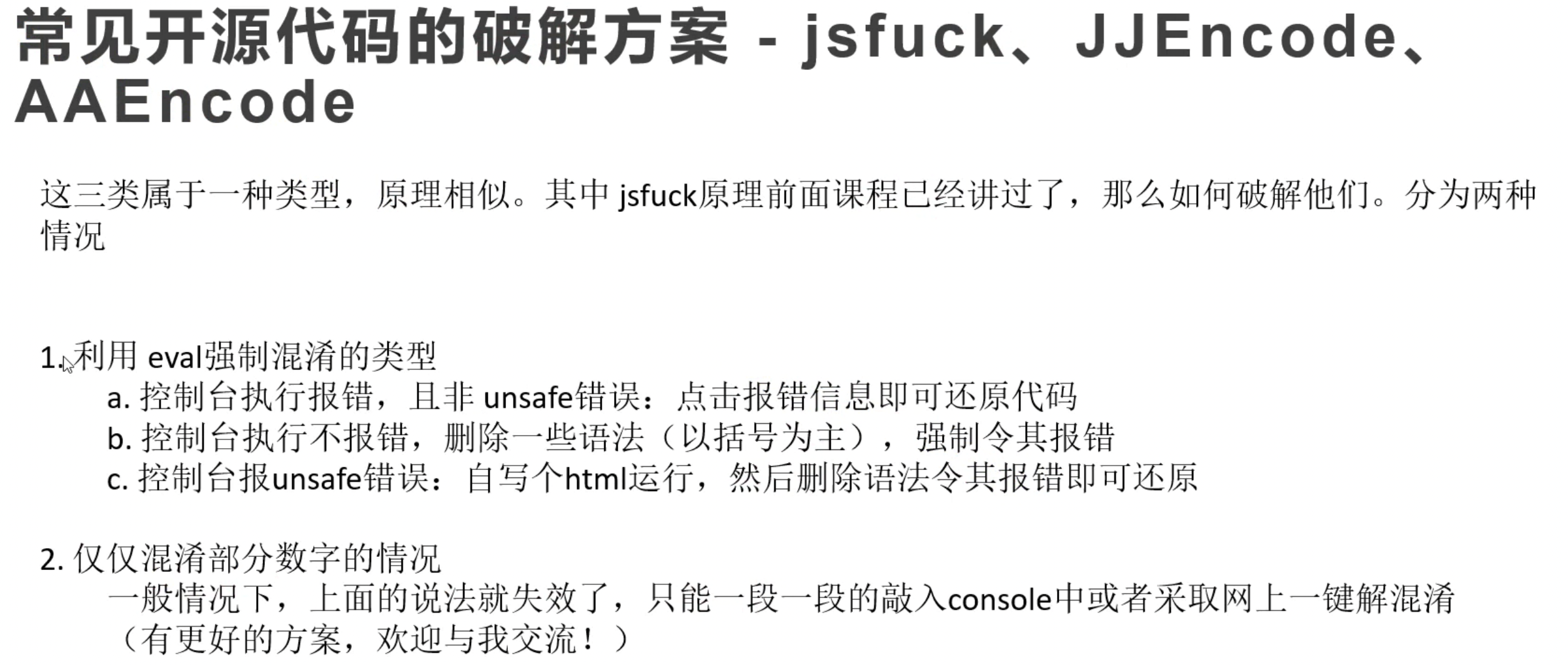

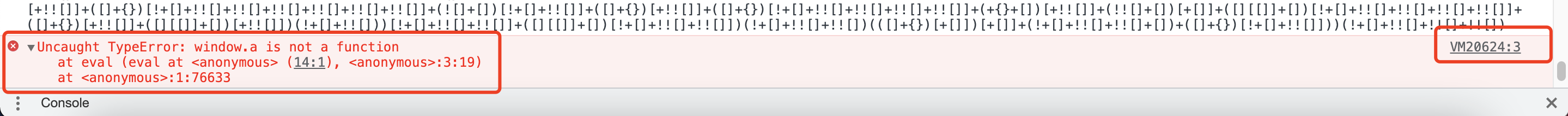

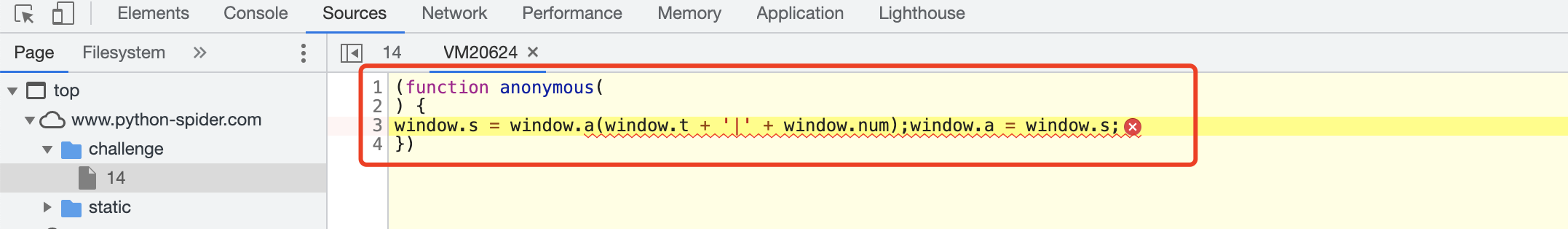

?同樣是ob混淆, 但是有的很簡單,有的很難,所以ob破解的強(qiáng)度,取決于加密前的邏輯, 案例,練習(xí)題第二題,這個(gè)就是ob混淆, ?#### ? http://www.jsfuck.com/ 怎么破解?jsfuck, 就是把這段代碼,直接復(fù)制到控制臺(tái),執(zhí)行,報(bào)錯(cuò)的話,查看報(bào)錯(cuò)信息,就可以直接脫出來了,

? ### 如果jsfuck不報(bào)錯(cuò),就在后面加一個(gè)字母,讓他報(bào)錯(cuò),也是可以的, ### 表情包加密的破解方法, 練習(xí)16題,?? 直接把最后的表情刪除就可以出來了, ? ? ?案例,練習(xí)14,這個(gè)是jsfuck的加密, 練習(xí)16,是表情包加密, ?### 補(bǔ)環(huán)境入門 補(bǔ)環(huán)境就是不去找代碼了,而是自己寫,把缺少的變量和函數(shù)自己補(bǔ)齊, 這個(gè)有點(diǎn)難度,需要自己補(bǔ)齊代碼需要的邏輯和變量, 理論上,js逆向都可以使用補(bǔ)環(huán)境的方式解決, 案例,練習(xí)11題, ?### ? ? ? ? ? #### |

【本文地址】